Centrum Badań w Teksasie podało jakiś czas temu wyniki badań dotyczące bezpieczeństwa informacji, z których wynikało, że blisko 50% firm, które dopuściło do utraty swoich danych, nigdy nie było w stanie ich odzyskać. W efekcie tego około 90% spośród nich w przeciągu mniej więcej dwóch lat musiało zakończyć swoją działalność biznesową.

Norma ISO 27001 została opracowana po to, aby pomóc firmom chronić informacje i nie dopuszczać do tego typu sytuacji jak w podanym wcześniej przykładzie. Może ona znaleźć zastosowanie we wszystkich sektorach gospodarki i w różnych rodzajach firm bez względu na ich wielkość.

Bezpieczeństwo informacji i zarządzanie bezpieczeństwem informacji

W firmach bardzo często mamy do czynienia z sytuacją, w której zabezpieczanie informacji inicjowane jest jednostronnie, na przykład przez kierownictwo, czy pracowników IT, takich jak administratorzy sieci lub serwerów. W konsekwencji poszukiwanie rozwiązań staje się zadaniem technicznym. Negatywnym efektem takiego podejścia jest to, że traci się z horyzontu bezpieczeństwo firmy jako całości, często poszukuje się i zaleca wprowadzenie określonych rozwiązań bez wystarczającego określenia problemu oraz zaangażowania i uświadomienia wszystkich pracowników. Trudno w tej sytuacji mówić o skutecznym zarządzaniu bezpieczeństwem informacji.

Czego dotyczy norma ISO/IEC 27001?

Jej pełna nazwa brzmi: Technika informatyczna – Techniki bezpieczeństwa – Systemy zarządzania bezpieczeństwem informacji – Wymagania.

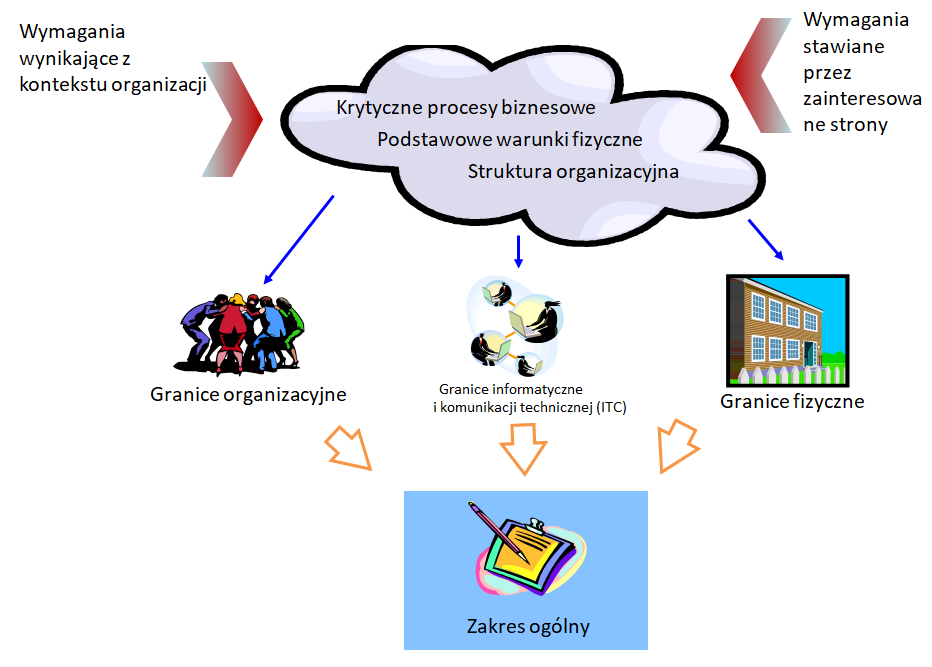

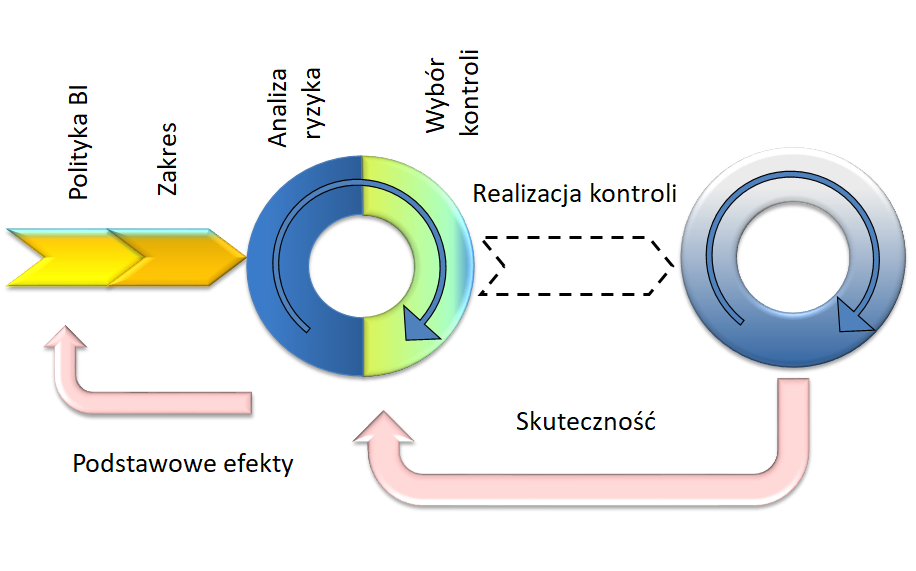

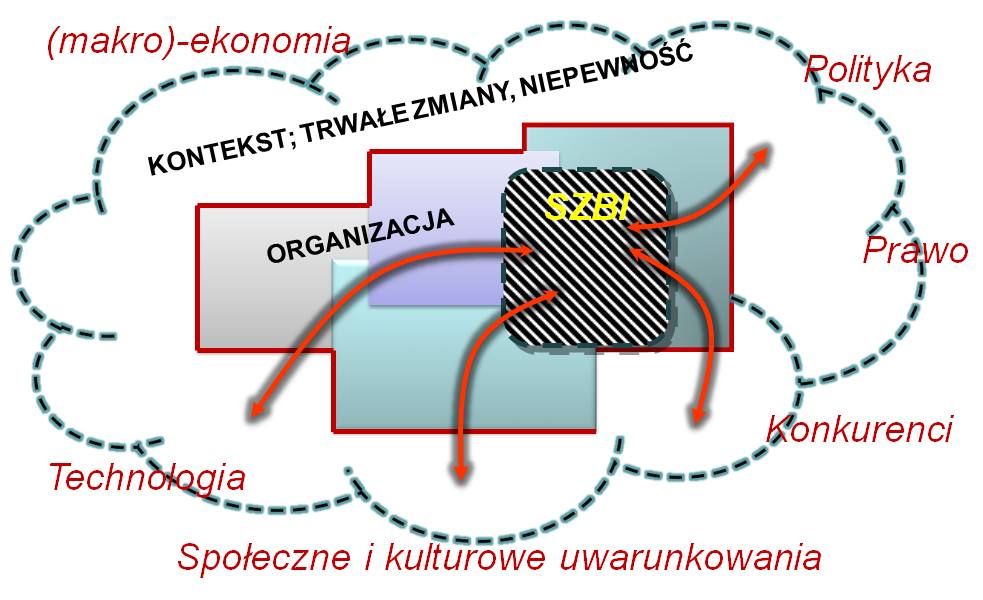

Zawarte w niej wymagania dotyczą ustanowienia, wdrożenia, utrzymania i ciągłego doskonalenia Systemu Zarządzania Bezpieczeństwem Informacji (SZBI) w organizacji.

Najbardziej aktualna polska wersja normy PN-EN ISO/IEC 27001:2017-06 stanowi tłumaczenie wersji angielskiej normy Europejskiej EN ISO/IEC 27001:2017, która, bez modyfikacji, stanowi wprowadzenie normy Międzynarodowej ISO/IEC 27001:2013. Zastąpiła ona normę PN-ISO/IEC 27001:2014-12.

Dla kogo przeznaczona jest norma ISO/IEC 27001?

Przyda się ona wszystkim tym firmom, które chcą zadbać o bezpieczeństwo informacji w oparciu o kompleksowy, spójny i sprawdzony zbiór wymagań, który pozwoli im całościowo podejść do bezpieczeństwa informacji poprzez planowanie, ustanawianie, wdrażanie, obsługę, monitorowanie, przegląd, utrzymywanie i ciągłe doskonalenie Systemu Zarządzania Bezpieczeństwem Informacji (SZBI).

Informacje to inaczej aktywa firmy i aby je zabezpieczyć, trzeba je najpierw zidentyfikować oraz zdefiniować odpowiedzialności w zakresie ich ochrony.

Pomocnym w tym jest klasyfikowanie informacji np. ze względu na to, na ile ich utrata może okazać się krytyczna dla organizacji, czy też na ile są one wrażliwe na nieuprawnione ujawnienie. Można na tej podstawie wyróżnić np. informacje niejawne, czy wewnętrznie chronione etc. Informacje te są następnie w określony sposób oznaczane w firmie, a w dalszej kolejności opracowywane są konkretne procedury postępowania z wyróżnionymi i zdefiniowanymi aktywami informacyjnymi.

W oparciu o normę ISO/IEC 27001 oraz jej załącznik A, który stanowi wzorcowy wykaz celów stosowania zabezpieczeń oraz samych zabezpieczeń, każda firma powinna:

- ustanowić własną klasyfikację informacji;

- ocenić ich ważność dla swojego funkcjonowania (np. jako niską, średnią, wysoką, krytyczną);

- określić skutki potencjalnego zagrożenia dla integralności, poufności, czy utraty informacji (np. skutkiem może być utrudnienie funkcjonowania firmy);

- opisać te potencjalne zagrożenia, jeżeli chodzi o integralność, poufność, czy dostępność aktywów firmy (np. któryś z pracowników może przypadkowo usunąć dane z dysku).

Po co w firmie System Zarządzania Bezpieczeństwem Informacji wdrożony według normy ISO/IEC 27001?

Każda organizacja, która zdecyduje się budować, utrzymywać i doskonalić System Zarządzania Bezpieczeństwem Informacji w oparciu o wymagania normy ISO/IEC 27001, może zapewnić sobie:

- maksymalną ochronę informacji;

- bardzo dobrą dostępność usług IT.

Jest to możliwe dzięki technicznym i organizacyjnym ramom zapewniającym skuteczną ocenę efektywności oraz wprowadzenie pętli optymalizacji procesów w firmie.

Dodatkowo wartość biznesowa działań podejmowanych przez konkretną firmę może wzrosnąć, jeżeli zdecyduje się ona na poddanie wdrożonego Systemu Zarządzania Bezpieczeństwem Informacji procesowi certyfikacji. Uzyskany wówczas akredytowany certyfikat jest niczym prawo jazdy potwierdzające kontrahentom i klientom, że firma stosuje się do ogólnie przyjętych zasad i jednocześnie dba o bezpieczeństwo informacji zgodnie z najlepszymi praktykami w tym zakresie.

Reasumując:

Wybór normy ISO/IEC 27001 jako punktu odniesienia dla wdrożenia w firmie Systemu Zarządzania Bezpieczeństwem Informacji (SZBI) z jednoczesnym wykorzystaniem swego rodzaju „przewodnika wdrożenia” w postaci normy ISO/IEC 27002 umożliwiają objęcie tym systemem każdego z pojedynczych obszarów funkcjonowania organizacji jako spójnej całości.

Oznacza to, że dzięki zastosowaniu norm ISO/IEC 27001 i ISO/IEC 27002 można pokonać trudności i wyeliminować błędy wynikające z podejścia opartego na tymczasowości, wybiórczości i przypadkowości stosowanych w firmie rozwiązań w celu zapewnienia jej bezpieczeństwa informacji.

Zarządzanie bezpieczeństwem i zarządzanie jakością to dwa ważne filary organizacji.

Zarządzanie bezpieczeństwem chroni przed niebezpieczeństwem, które zagraża przedsiębiorstwu, a zarządzanie jakością zapewnia określoną realizację produktów lub usług.

W dobie digitalizacji informacje zaczynają odgrywać coraz większą rolę. Należy je więc chronić i zabezpieczyć. Dla większości firm oznacza to zmianę podejścia, a często swego rodzaju rewolucję w zakresie postępowania z każdą z tych dwu kwestii.

Jaki jest jednak poziom świadomości i wiedzy na ten temat? Czy firmy przywiązując wagę do zarządzania jakością mają również na uwadze zarządzanie bezpieczeństwem informacji?

Nie chodzi tu przy tym o osiągnięcie stuprocentowego bezpieczeństwa, gdyż jest ono nierealne. Chodzi o równowagę poziomu bezpieczeństwa. Co to znaczy?

Przykład:

Jaki sens ma zabezpieczanie drzwi domowych na cztery sposoby, podczas gdy drzwi od piwnicy są otwarte? Należy zatem uwzględnić możliwe zabezpieczenia na różnych poziomach oraz stale podnosić poziom bezpieczeństwa stosując różnego rodzaju zabezpieczenia takie, jak np. wytyczne ds. postępowania w zakresie bezpieczeństwa, postępowanie z hasłami czy procedury administracyjne.

Sprostanie temu zadaniu pozwoli przenieść się z nieznanego poziomu bezpieczeństwa na zdefiniowany poziom bezpieczeństwa. I o to właśnie chodzi.

Należy przy tym pamiętać o tym, że całościowy system bezpieczeństwa składa się z elementów technicznych i organizacyjnych i różni się w zależności od firmy. Jest on zależny od modelu biznesowego, stopnia elektronicznego modelowania sprzedaży, dostępnych struktur IT, struktur komunikacyjnych i bezpieczeństwa oraz jednorodności i dyscypliny w firmie.

Zarządzanie jakością jest ściśle związane z zarządzaniem bezpieczeństwem informacji. Bezpieczeństwo można bowiem traktować jako element jakości, chociaż w większości firm te dwa rodzaje zarządzania są stosowane i sterowane oddzielnie. I tak na przykład, jeżeli będziemy rozpatrywać zagadnienie dostępności systemu IT, to jest to pytanie z zakresu bezpieczeństwa dotyczące stopnia narażenia na atak, ale jest to również pytanie z zakresu jakości pod względem zastosowania określonych aplikacji.

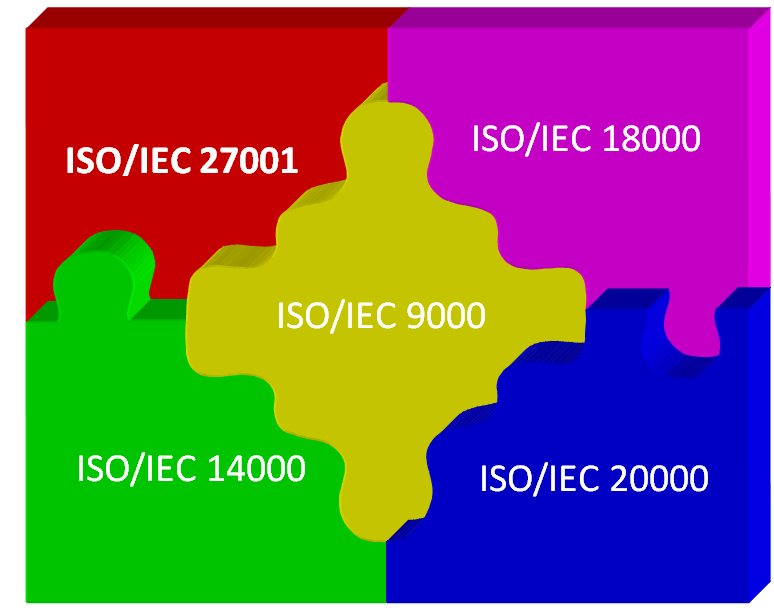

Na przedstawionym rysunku można wyraźnie dostrzec nakładanie się wymagań jakościowych oraz wymagań bezpieczeństwa informacji. Oznacza to, że pomimo tego, iż parametry w zakresie zarządzania należy ustalać indywidualnie, to polityka jakości oferuje propozycje dla całej firmy, w ramach których powinny zostać osadzone również parametry dotyczące bezpieczeństwa informacji.

Dodatkowo norma ISO/IEC 27001 jest skonstruowana analogicznie do innych norm ISO, co znacznie ułatwia jej zastosowanie oraz ujednolicenie i powiązanie wymagań wynikających z poszczególnych norm przy wprowadzeniu w firmie Zintegrowanego Systemu Zarządzania.

Podobnie jak we wspomnianych wcześniej normach ISO, również w normie ISO/IEC 27001 można wyróżnić następujące części:

- Zakres normy.

- Powołania normatywne.

- Terminy i definicje.

- Kontekst organizacji.

- Przywództwo.

- Planowanie.

- Wsparcie.

- Działania operacyjne (funkcjonowanie).

- Ocena wyników;

- Doskonalenie.

Jak zdobyć swoiste „prawo jazdy” w postaci akredytowanego certyfikatu?

Proces certyfikacji na zgodność z normą ISO/IEC 27001 przebiega w kilku etapach:

- 1 etap audytu – polega na sprawdzeniu wprowadzonych w firmie w oparciu o wymagania normy ISO/IEC 27001 specyficznych rozwiązań, przeglądzie dokumentacji, wypełnieniu listy kontrolnej. Tego typu działania przygotowują firmę do właściwego audytu certyfikacyjnego (etap 2).

- 2 etap audytu (do 6 miesięcy od etapu pierwszego) – podczas tego etapu weryfikuje się spełnienie przez firmę wymagań zawartych w normie.

- Sporządzenie raportu z wnioskiem o wydanie firmie certyfikatu.

- Wydanie akredytowanego certyfikatu.

Firma może również skorzystać z przeglądu wstępnego (Stage Review), który nie jest obowiązkowy, ale podczas którego można bardzo dokładnie określić, na ile dana firma jest przygotowana do procesu certyfikacji.

Akredytowany certyfikat jest wydawany przez jednostkę certyfikacyjną i szkoleniową CIS – Certification & Information Security Services GmbH z siedzibą w Wiedniu. Jest to siostrzana firma Quality Austria. Od 2002 r. CIS posiada akredytację zarówno w zakresie certyfikacji systemów, jak i osób. Co to oznacza?

AKREDYTACJE Posiadane przez CIS – Certification & Information Security Services GmbH

CIS – Certification & Information Security Services GmbH posiada akredytację w zakresie certyfikacji systemów i osób w odniesieniu do normy ISO 27001 udzieloną przez krajową jednostkę akredytującą, a akredytowane certyfikaty CIS – Information Security Manager oraz CIS – Information Security Auditor spełniają kryteria zawarte w rozporządzeniu Ministra Cyfryzacji z dnia 12 października 2018 r. w sprawie wykazu certyfikatów uprawniających do przeprowadzenia audytu.

Odpowiedź Ministerstwa Cyfryzacji w sprawie akredytowanych certyfikatów CIS.

Co zyskujesz uczestnicząc w akredytowanych szkoleniach CIS?

Sprawdź nasze akredytowane szkolenia z zakresu ISO 27001:

Co da Ci udział w szkoleniach akredytowanych CIS-CERT:

PRAKTYCZNA WIEDZA

Szkolenia są pomyślane w taki sposób, aby przekazać uczestnikom cały pakiet umiejętności. Chodzi w nich nie tylko o to, by powiększyć wiedzę z zakresu normy ISO 27001 i Systemu Zarządzania Bezpieczeństwem Informacji wg tej normy, ale także, aby dać uczestnikom do ręki konkretne psychologiczne narzędzia i wiedzę z zakresu prawa, aby mogli skutecznie zajmować się bezpieczeństwem informacji w firmie oraz przeprowadzać audity na zgodność z tą normą.

WYKWALIFIKOWANI TRENERZY

Nasi trenerzy muszą otrzymać powołanie, aby prowadzić szkolenia akredytowane. Z uwagi na fakt, iż trenerzy CIS mają wieloletnie doświadczenie w prowadzeniu szkoleń, są zobligowani do ciągłego rozwoju i wymiany doświadczeń przez jednostkę macierzystą w Wiedniu oraz są powołanymi auditorami wiodącymi z zakresu ISO 27001, szkolenia przez nich prowadzone są oceniane na 9,5 lub 10 na skali 10-ciostopniowej. Doceniane są przede wszystkim: ich wiedza, ogromne doświadczenie i dzielenie się wieloma praktycznymi przykładami z życia. Jest to możliwe dzięki temu, że jako stale praktykujący audytorzy wiodący mogą uczestnikom szkoleń podawać przykłady z życia z tzw. „pierwszej ręki”.

MIĘDZYNARODOWY CERTYFIKAT

Na całym świecie wydawane są identyczne certyfikaty akredytowane potwierdzające udział w szkoleniach i zdanie egzaminu. Międzynarodowe certyfikaty IS Managera i IS Auditora w portfolio to cenne dokumenty potwierdzające kompetencje.

ŚWIATOWY STANDARD SZKOLENIA

Akredytacja BMDW zapewnia udział w szkoleniach prowadzonych według najwyższych światowych standardów. Akredytacja oznacza przyznanie i potwierdzenie przez niezależną jednostkę akredytacyjną znaku jakości szkolenia. Wynika z tego, że szkolenie musi być prowadzone tak samo i na takim samym wysokim poziomie jakości na całym świecie. Różni się tylko ceną dostosowaną do rynku każdego kraju. Te same szkolenia w Austrii aktualnie kosztują:

3 060,00 euro od osoby.

KORZYŚCI DLA TWOJEJ FIRMY:

- Oszczędności wynikające z podejmowania działań profilaktycznych w obszarze bezpieczeństwa informacji

- Budowanie bezpieczeństwa informacji w oparciu o międzynarodowy standard ISO 27001

- Większa świadomość zagrożeń

- Lepsze postrzeganie przez partnerów biznesowych

- Poprawa atmosfery i relacji międzyludzkich

- Świadomość aktualnych wymagań prawnych.